Was sind Pass-Phrasen und wie benutzt man sie?

Pass-Phrasen sind einfach sehr lange Passworte, die aus ganzen Worten bestehen und deshalb lesbarer und hoffentlich auch besser zu merken sind.

Seit Sommer 2017 empfielt auch das NIST allen US-Behörden den Einsatz von langen Pass-Phrasen mit 6 bis mindestens 64 Buchstaben. Windows XP und spätere Versionen erlauben zum Beispiel bis zu 127 Zeichen lange Passworte.

Im Gegensatz zu Passworten müssen diese Phrasen nicht kryptisch sein, so dass sie trotz ihrer größeren Länge oft wesentlich leichter zu merken sind. Tatsächlich ist die Länge eines ihrer Kennzeichen: je länger eine Phrase ist, desto sicherer ist sie.

Allerdings sollte man sich davor hüten, ein bekanntes Sprichwort oder einen Satz aus einem Buch zu verwenden. Diese sind ebenfalls bereits weitgehend in sogenannten

Rainbow-Tabellen verzeichnet und werden regelmäßig von Hackern

abgeprüft.

Die Mikrosekündliche Passphrase

Jede Mikrosekunde ein neuer, ganzer deutscher Satz als sichere Phrase (lesen Sie unten weiter):

Passphrasen sollten einfach zu merken sein

Das menschliche Gehirn ist für den Umgang mit der realen Welt entwickelt und hat kein Problem damit, sich größere Kontexte zu merken. Die Mnemotechnik macht sich dies zunutze und dies hilft uns auch beim Lernen von Pass-Phrasen.

Wissen und Ereignisse wurden jahrtausendelang nur mündlich überliefert und das Medium dafür sind Geschichten gewesen. Wie Terry Pratchett oft beschrieben hat, ist der Mensch eher ein Pan narrans (erzählender Affe) als ein Homo sapiens. Das Gehirn ist eine Maschine zur Muster-Erkennung: es (er-)findet Muster sowohl bei der Beobachtung der Umwelt als auch in zufälligen Sätzen. Noch besser: Je ungewöhnlicher diese Sätze sind, umso besser kann man sie sich merken!

Passphrasen müssen zufällig sein!

Idealerweise bildet man einen Satz aus zufälligen Worten. Sätze bilden eine mentale Einheit und können so wesentlich besser memoriert werden.

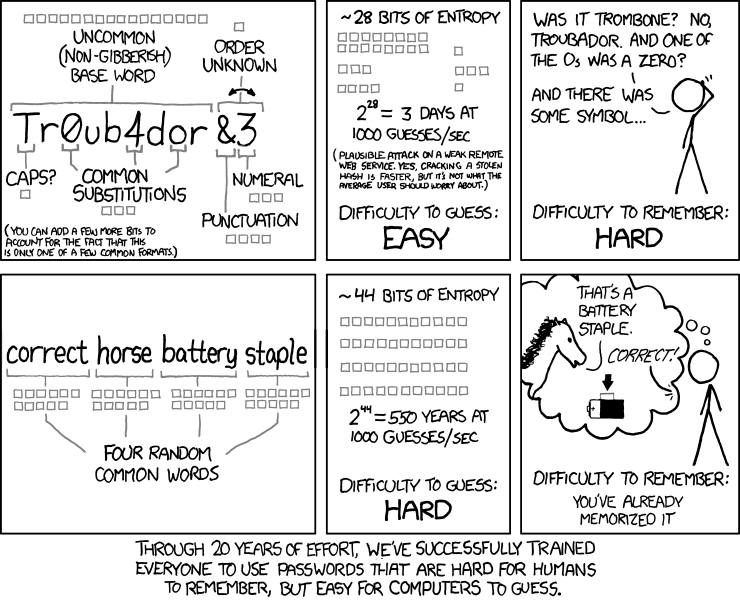

Randall

Munroe hat in einem seiner Comics die Probleme mit herkömmlichen Passwort-Mustern gezeigt und die Idee der

Pass-Phrasen populär gemacht:

In der ersten Zeile wird die Zufälligkeit eines Passworts analysiert, wenn es von Menschen erzeugt wird, die sich bemühen, die wichtigsten Vorschriften anzuwenden. Das dabei entstehende Passwort ist aber schwer zu merkend und trotzdem relativ leicht zu knacken.

In der zweiten Zeile werden einfach vier zufällige Worte als Pass-Phrase aneinander gereiht. Bei der Analyse wird davon ausgegangen, dass jedes Wort eine Entropie von 11 Bit hat, also aus einem Bestand von ca. 2048 = 2^11 Worten ausgewählt wurde. Die Kombination hat entsprechend 4*11 = 44 Bit Entropie und somit 2^44 = 17 Billionen Möglichkeiten.

Wenn Sie Gefallen an dieser Form von Humor finden, gibt es auch eine auszugsweise deutsche Übersetzung, allerdings nicht von diesem.

Pass-Phrasen wurden bereits 2004 eingehend von Jesper Jensen bei Microsoft diskutiert. In einer Studie aus

Cambridge wurde allerdings gezeigt, wie (un-)sicher bekannte oder selbstgewählte Phrasen sind. Es ist deshalb unbedingt notwendig, zufällige Worte zu wählen, da der aktive Wortschatz meist

weniger als 2000 Worte umfasst und das Gehirn dazu tendiert, "benachbarte" Worte (passende Adjektive und Verben wie z.B. "rote Sonne") zu wählen, was die Zufälligkeit stark

reduziert.

Der Generator auf dieser Seite erzeugt kryptographisch sichere Phrasen, obwohl er gängige

Worte verwendet, denn ungewöhnliche Worte

erhöhen zwar die Entropie aber machen auch Eingabefehler wahrscheinlicher. Das Geheimnis liegt vielmehr in der Kombination von wirklich zufälligen Worten. Eine zusätzliche Maßnahme,

um die Sicherheit sogar noch weiter zu erhöhen, wäre die Ersetzung von Buchstaben durch

Zahlen oder Sonderzeichen, wie im Comic zu sehen. Übliche Ersetzungen durch sogenanntes Leet-Speak (z.B. a durch @ und S durch $ etc.) sind zwar in Hacker-Kreisen wohlbekannt, weshalb sie bei einzelnen

Zeichen in Passworten nur wenig mehr Sicherheit bieten (sie erweitern den Zeichenbestand von 64 auf ca. 75 Buchstaben). Wenn man sie aber verwendet, um Worte in einer Phrase zu verfremden, dann

tauschen sie quasi das Wörterbuch aus in eines mit unbekannten Worten, was einen Dictionary Angriff sinnlos macht.

Passphrasen können aber sehr lang sein!

Für häufig verwendete Passworte sind Phrasen aufgrund ihrer Länge unpraktisch. Ein weiterer Nachteil ist, dass Tippfehler wahrscheinlicher werden

(allerdings nur direkt proportional zur Länge). Eine andere Möglichkeit für Musikfans, moderat lange aber trotzdem relativ

sichere Passworte zu generieren besteht darin, nur die ersten Buchstaben des Refrains oder besser einer Strophe von einem beliebten Lied hintereinander zu hängen. Aus "Oooh Baby I love your way" wird z.B "OBIlyw".

Passworte müssen pro Webseite individuell sein!

Ein großes Sicherheits-Risiko liegt beim jeweiligen Betreiber von Webseiten und Anwendungen. Regelmäßig werden Server gehacked und EMail-Adressen, sowie Kundendaten, oft inklusive Passwörtern gestohlen. Es gibt einen Bestand von inzwischen ca. 500 mio bekannten Passworten, die von Hackern regelmäßig in Form von sogenannten Rainbow-Tabellen eingesetzt werden.

Die Kompromittierung eines Passworts für eine Webseite ist ärgerlich genug. Wenn aber für viele oder gar alle Webseiten dasselbe Passwort verwendet wird, ist der Verlust katastrophal.

Bei 'klassischen' Passworten mit Groß/Kleinschreibung, Sonderzeichen und Zahlen

stellt der Benutzer selbst ein wesentliches Risiko dar, weil er einfache Kombinationen aus einem

einfachen Wort und diesen Zutaten bildet. Oft werden die Zahlen nur hochgezählt. Manchmal werden einzelne Buchstaben durch Zahlen oder Sonderzeichen ersetzt. Misst man die Zufälligkeit/Anzahl

dieser Passworte, dann wird man schnell ernüchtert, weil man nur auf wenige Millionen Kombinationen kommt. Dies stellt für Hacker kein großes Hindernis dar, wenn die Anzahl der Versuche nicht

begrenzt wird.

Für sichere Langzeit-Verschlüsselung braucht man dagegen Passworte

mit mehreren Billionen Möglichkeiten! Dies ist insbesondere wichtig, damit Nachrichten auch im Nachhinein nicht entschlüsselt werden können.

Schon wieder Mathe?

Auch für Passphrasen lässt sich ein Maß für ihre Sicherheit angeben. In diesem Fall muss man verschiedene Modelle entwerfen, um die die Entropien für unterschiedliche Arten von Phrasen zu mitteln.

Ein sehr einfaches Modell geht z.B. davon aus, dass Titel von Musikstücken als Phrase verwendet werden. Es gibt zwar Millionen von Musikstücken, aber einerseits ist das keine große Menge, andererseits verläuft die Bekanntheit exponentiell abfallend, so dass man mit wenigen hundert Titeln schon eine signifikante Menge von Treffern erreicht. Zudem sind die Worte in diesen Titeln sehr stereotyp, so dass man auch mit Wort-Häfigkeiten schnell Treffer findet.

Ein ziemlich sicherer Phrasendrescher

Um Pass-Phrasen mit hoher Entropie zu erzeugen, sind Computer besser geeignet als Menschen. In der Regel sind Phrasendrescher sogar auf Parties nicht sehr beliebt, aber bei diesem hier ist es hoffentlich anders:

Jeder Seitenabruf erzeugt eine einzigartige Kombination von Worten, die einen korrekten deutschen Satz bilden und somit viel leichter zu merken sind als kryptische Passworte. Der einzige Nachteil ist die Länge, aber das sollte für Menschen, die Tippen gelernt haben, kein großes Hindernis sein. Zudem kann man Worte weglassen oder durch kürzere ersetzen. Das verringert zwar die Sicherheit, aber die ist mit ca. 92 Bit bereits extrem hoch. Empfohlen werden mindestens 50 Bits, was man bereits mit der Hälfte der Worte erreicht.

Übrigens sollte man nicht unbedingt diese Phrase unverändert verwenden. Sie sollten argwöhnisch sein, wenn es um die Sicherheit Ihrer Daten geht. Wir speichern diese Phrasen nicht. Wir können sie auch nicht wiederholen, das lässt der kryptographische Zufallsgenerator nicht zu. Aber auch wenn Sie uns vertrauen, sollten Sie zumindest https in dieser URL verwenden, um die Phrase abzurufen, ansonsten könnte sie auf dem Weg abgefangen werden.

Für die verwendeten Worte können wir keine Verantwortung übernehmen, sie sind per Zufall aus dem deutschen Wiktionary entnommen:

Zur Generierung werden folgende Bestandsgrößen verwendet:

- 11770 Substantive entsprechen ca. 13 Bit

- 920 Adjektive bzw. 10 Bit

- 4790 Städte und Länder: 12 Bit

- 7170 Verben: 13 Bit

- 1120 Adverben: 10 Bit

Dies summiert sich bei den generierten Beispiel-Sätzen leicht auf 92 Bit (je 2 Substantive, Adjektive und Orte plus Verb und Adverb), aber dies stellt nur eine

untere Grenze der Entropie dar. Wenn die Sprache oder Wörterbücher selbst unbekannt sind, ist die Ungewissheit beim Hacker nochmals wesentlich erhöht, weil im Zweifelsfall hunderttausende Worte

ausprobiert werden müssen. Ist allerdings die Quelle der Pass-phrasen bekannt, dann kann sich der Hacker die Wörterbücher sehr schnell selbst erstellen, indem er ein paar tausend Phrasen

generieren lässt. Dadurch wird die Entropie wieder auf die oben bestimmten 92 Bit reduziert. Wirksamer ist die eigene

Verfremdung der Phrasen durch Sonderzeichen oder Leetspeak:Dadurch werden quasi komplett unbekannte Wörterbücher erzeugt. Und das treibt die Möglichkeiten ins

Astronomische.